ConoHa WINGで運用しているWEBサイトの一つでAFFINGER6の管理画面の設定を操作後「保存」ボタンを押して設定を保存しようとしたところ、画面が変わり、以下のような表示が返ってきました。

症状

閲覧できません(Forbidden Access)

指定したウェブページを表示することができません。

入力したURLや値が正しくない可能性がございますのでご確認ください。The Server refuse to browse the page.

The URL or value may not be correct.Please confirm the value.Powered by SiteGuard Lite

初めてこれを見たら面喰いますよね。なんじゃ?これ!と。

原因探索

エラーメッセージは、「Powered by SiteGuard Lite」が出しているのがわかります。

WebサイトにそんなPuliginいれてたかな?と思い確認すると「SiteGuard WP Plugin」というのが入っていましたが、有効化していないのでこれではない。

こんなことするような仕組みを入れた覚えがないので、「コノハウイング サイトガード」というキーワードでGoogle先生に問い合わせしてみる。

一番上にできてきた

Google先生のお答え

このページをじっくり読む。

すると、「ConoHa WINGでできるセキュリティ対策」という段落にたどり着く。

そこには「サイトセキュリティ設定」飛ぶ部分があり、飛んでみる。

そこには何やら、いろんなセキュリティ設定のインデックスが並んでおり、自分にかかわるものを貪ると「WAFの設定をする」というページが出てきました。そこには、

WAF(Webアプリケーションファイアウォール)はWebサイトの脆弱性を悪用した攻撃を防ぐのに有効なセキュリティのアクセスについて特定のIPアドレスからのアクセスを遮断するように設定することができます。

とあります。

なんかこれに引っかかったのではと思いさらに読み進める。

すると、

WAFにより攻撃と認識され遮断された事項を見ることがでるログがありました。

それによると、いつ、ターゲットとなったURL、攻撃してきたIPアドレス、攻撃内容が示されています。

障害原因予想としては、私が行ったAFFINGER管理画面で行った設定をセーブしようとしたところ、サーバーのWAFが攻撃と誤認してサイトの情報変更をできないように遮断したものと推測しました。

以下では、それを検証し対処します。

(参考)

(WAFとは)

“WAF”(Web Application Firewall)とは、文字通りWebサイト上のアプリケーションに特化したファイアウォールです。主に、ユーザーからの入力を受け付けたり、リクエストに応じて動的なページを生成したりするタイプのWebサイトを不正な攻撃から守る役割を果たします。一般的なファイアウォールとは異なり、データの中身をアプリケーションレベルで解析できるのが特徴です。

”

引用:https://www.scutum.jp/outline/waf.html

WAFとは「Web Application Firewall」の略称で、一般的には「ワフ」と発音します。

Webアプリケーションの脆弱性をついた攻撃に対して保護を行うセキュリテイ対策で、SQLインジェクションやクロスサイトスクリプティングといった問題に対応してくれるのが特徴となります。

”

引用:https://www.wafcharm.com/blog/waf-for-beginners/

(SQLインジェクションとは)

SQLインジェクション(英: SQL Injection)とは、アプリケーションのセキュリティ上の不備を意図的に利用し、アプリケーションが想定しないSQL文を実行させることにより、データベースシステムを不正に操作する攻撃方法のこと。また、その攻撃を可能とする脆弱性のことである。

SQLに別のSQL文が「注入 (inject)」されることから、「ダイレクトSQLコマンドインジェクション」もしくは「SQL注入」と呼ばれることもある。

引用:https://ja.wikipedia.org/wiki/SQL%E3%82%A4%E3%83%B3%E3%82%B8%E3%82%A7%E3%82%AF%E3%82%B7%E3%83%A7%E3%83%B3

(クロスサイトスクリプティングとは)

クロスサイトスクリプティング(XSS)とは、Webサイトに利用されるアプリケーションの脆弱性もしくはその脆弱性を悪用した攻撃のこと。特にWeb閲覧者側が制作することのできる動的サイト(例:TwitterなどのSNS、掲示板等)に対して、その脆弱性を利用して悪意のある不正なスクリプトを挿入することによりその発生するサイバー攻撃です。

引用:https://cybersecurity-jp.com/security-measures/18427

原因確認と対処

私の操作がConoHA WINGの設定しているWAFに引っかかって遮断されたかどうかを確認します。

ConoHa WING(広告)

![]()

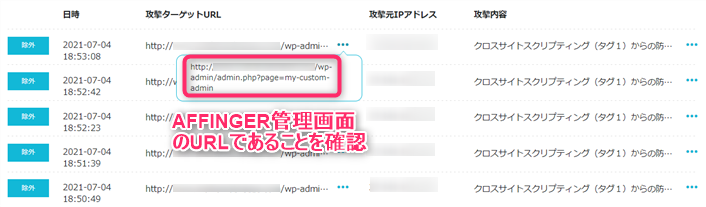

表示された画面の「利用設定」が「ON」で、表示切替が「ログ」となっていることを確認し、ログが表示されている箇所を見ます。

以下のように表示されます。

この一覧で「攻撃ターゲットURL」欄の「・・・」ボタンを押し表示されるURLが今回操作したAFFINGER管理画面のURLであることを確認します。

実際に比較してみるとAFFINGER管理画面のURLと合致しました。

次に、「攻撃元IPアドレス」欄に記載されているIPアドレスはどこのものか調べます。これが自分のIPアドレスだったらWAFの誤認識と判断できます。

自分のIPアドレスを調べるツールを使って確認します。

今回は、「CMAN」というサイトが提供している「IPアドレス確認」という機能を利用させていただきました。

https://www.cman.jp/network/support/go_access.cgi

このサイトで表示されるIPアドレスと、「攻撃元IPアドレス」欄に記載されているIPアドレスを比較します。

今回の場合、「一致」しました。

結果、WAFが私の操作を攻撃と誤認して、アクセスを遮断したことが確定しました。

※「攻撃元IPアドレス」欄の日付時刻欄にて、発生時刻と一致しているかも確認しておきます。

このWAFの機能で検知された攻撃リストから除外することで、一番初めに出てきた「閲覧できません」という表示はでなくなると思います。

以下、WAF誤認識の解消にための対処をします。

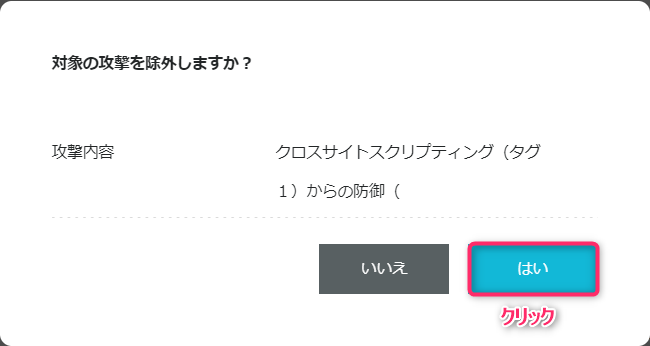

ログの対象となる行の一番上の行の一番左にある「除外」ボタンを押します。

すると、確認ダイアログが表示されます。確認して「はい」をクリックし防御対象から除外します。

操作が成功すると以下のように表示されます。

また、

ログでは、下の画像のように一括して除外されます。

以上で対処が終了しました。

障害が解消したか確認

最初に発生したメッセージ画面

これが当初やろうとしていた操作→「AFFINGER管理画面の保存」ができるかやってみます。

結果、うまく保存ができました。

以上、AFFINGER管理画面で「閲覧できません」で保存できない件に対する対処でした。

参考になれば幸甚に存じます。